Sie können nmap 5.0mit --tracerouteOption verwenden. Sie erhalten auch einen kostenlosen Portscan :).

Wenn Sie einen bestimmten Port testen möchten, können Sie die -p portOption verwenden. (Sie sollten auch die Option -Pn verwenden, damit nmap nicht zuerst versucht, einen regulären ICMP-Test durchzuführen.) Dies ist ein Beispiel:

$ sudo nmap -Pn --traceroute -p 8000 destination.com

PORT STATE SERVICE

8000/tcp open http-alt

TRACEROUTE (using port 443/tcp)

HOP RTT ADDRESS

1 0.30 origin.com (192.168.100.1)

2 0.26 10.3.0.4

3 0.42 10.1.1.253

4 1.00 gateway1.com (33.33.33.33)

5 2.18 gateway2.com (66.66.66.66)

6 ...

7 1.96 gateway3.com (99.99.99.99)

8 ...

9 8.28 destination.com (111.111.111.111)

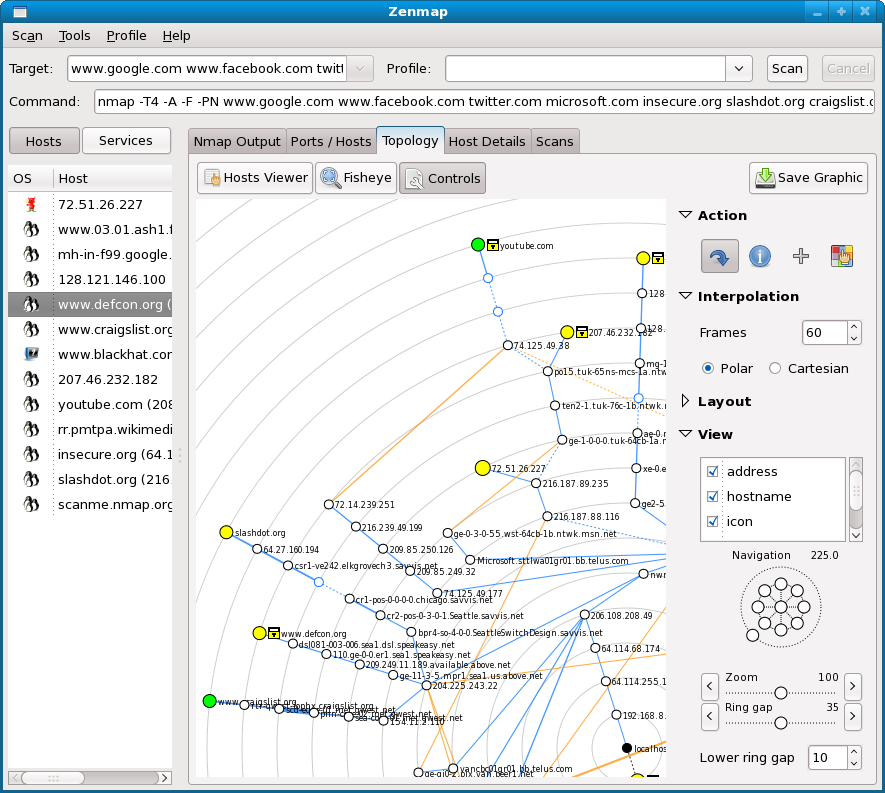

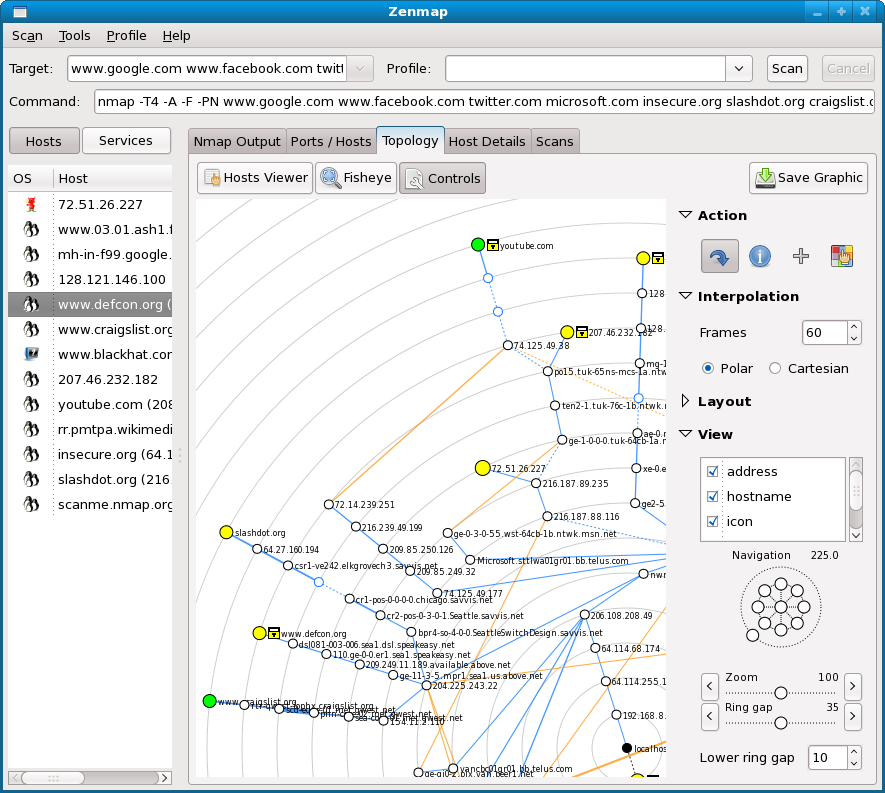

Wenn Sie an einem grafischen Tool interessiert sind, können Sie zenmap verwenden , das auch Topologiekarten basierend auf der Traceroute-Ausgabe anzeigt.

nmapComputer ausführe , wird tatsächlich eine ICMP-Traceroute ausgeführt. Seltsamerweise geben Sie Port 8000 an, verwenden abernmapPort 443 für die eigentliche Traceroute. Warum?Scapy verfügt über eine TCP-Trace- Routenfunktion, die in diesem Scapy-Lernprogramm beschrieben wird . Scapy kann unter Windows installiert werden. Hier sind die Anweisungen . Ich bin nicht sicher, dass seine Funktion in der Windows-Version verfügbar ist, aber es könnte sein.

Es wird hilfreich sein, Python oder zumindest einige Kenntnisse der objektorientierten Programmierung (OO) zu kennen, aber Sie brauchen es möglicherweise nicht nur, um dem Tutorial zu folgen, mit dem ich verknüpft bin. Scapy geht auch davon aus, dass Sie ein grundlegendes Verständnis des OSI-Modells haben, denke ich.

quelle

Ich bin nicht sicher, ob nmap --traceroute unter Windows ordnungsgemäß funktioniert, da Windows Anforderungen für nicht standardmäßige TTLs ignoriert. Ich erhalte nur einen seltsam geformten Pfad mit zwei Sprüngen zu etwas, das ungefähr 10 bis 20 Sprünge entfernt ist:

Ich melde mich zurück, wenn ich etwas Passendes finde, das noch nicht erwähnt wurde.

quelle

Sie können eine Reihe von Links finden, die googleing sind.

Eine Linux-Implementierung auf Traceroute , die das TCP-Protokoll verwenden kann und die alte Implementierung auf vielen Distributionen ersetzt hat. Verwenden Sie einfach die

-TFlagge auf diesen Systemen.Auf dem Mac

-P TCPerledigt der Job.In der Vergangenheit wurde eine Reihe von Ad-hoc-Tools entwickelt. Unter den anderen Referenzen gibt es ein einfaches Python-Skript, das auch verwendet werden kann, um den zu prüfenden Port anzugeben : tcptraceroute.py, während tcptraceroute von Michael Toren eines der beliebtesten ist .

quelle

Mir ist kein Traceroute-Tool für Windows bekannt, mit dem Sie den Port definieren können. Das ICMP-Protokoll ist für diese Art der Routendiagnose ausgelegt. andere protokolle sind das nicht. Wenn der Host selbst die Verbindung nicht ablehnt, befindet sich wahrscheinlich irgendwo auf der Route eine Firewall, die die Pakete einfach verwirft, ohne andere Informationen an die Quelle zurückzugeben. In diesem Fall würde kein Dienstprogramm für Ihre Situation funktionieren.

Sie können versuchen, Wireshark zu starten und dann den gewünschten Port für das Zielsystem zu konfigurieren. Sie könnten (aber wahrscheinlich nicht) bekommen

TCP_RESEToderDEST_UNREACHoder etwas zurück von was auch immer Firewall blockiert Kommunikation, aber das ist unwahrscheinlich. Letztendlich müssen Sie mit den Netzwerkmitarbeitern sprechen, die die Route nachverfolgen und die Regelsätze der Firewalls auf dem Weg betrachten können.Viel Glück.

quelle

Es gibt einige Windows-Alternativen zum UNIX-Favoriten LFT .

Leider ist keiner von denen, die mir in den Sinn kommen, frei. Aber sie sind ziemlich gut.

Wenn Sie WinXP SP2 ~ verwenden, kann es leider zu Problemen beim Ausführen von TCP-Tracerouting kommen. Dies ist auf das Entfernen der Rohsockelunterstützung zurückzuführen.

quelle

Testen Sie NETSCAN unter http://www.softperfect.com/products/networkscanner. Es reicht nicht aus, nur ein Gerät zu scannen. Sie können damit einen Bereich von IP-Adressen und -Ports überprüfen und es ist kostenlos.

quelle